Wyciek danych logowania to jedno z największych zagrożeń w dzisiejszym internecie. Nawet jeśli jesteś ostrożny – Twoje hasło może trafić w niepowołane ręce przez błąd jakiejś dużej firmy lub atak hakerski. Dlatego warto regularnie sprawdzać, czy Twoje dane nie zostały ujawnione. Jak to zrobić?

1. Skorzystaj z bezpłatnego narzędzia online

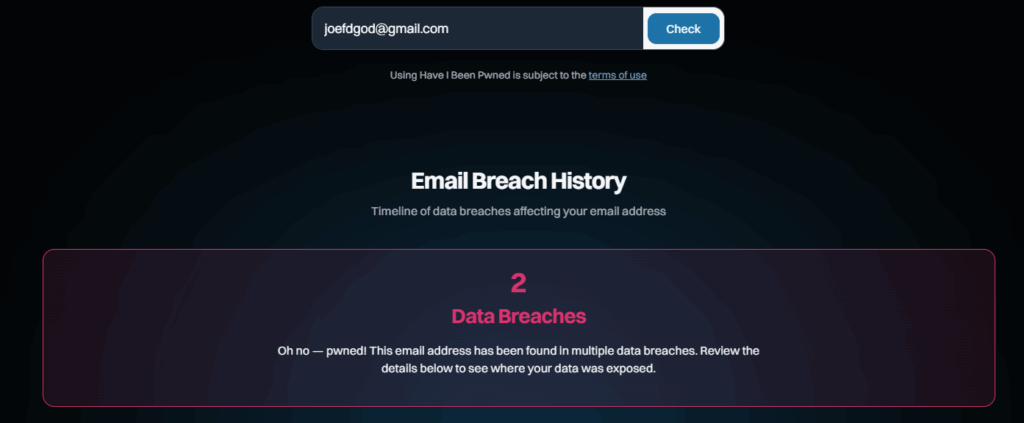

Najprostszy sposób na sprawdzenie, czy Twój adres e-mail lub hasło wyciekło, to odwiedzenie strony haveibeenpwned.com.

Sprawdziłem swój adres e-mail wykorzystywany do rejestracji kont na różnych mniej ważnych portalach i hasło wyciekło 2 razy!

Jak to działa?

- Wchodzisz na stronę,

- Wpisujesz swój adres e-mail w pole wyszukiwania,

- Klikasz przycisk „pwned?” – i gotowe.

Serwis pokaże Ci, czy Twoje dane były częścią znanych wycieków, np. z LinkedIna, Twittera (obecnie X), Adobe, Dropboxa czy innych popularnych usług.

Co ważne – zobaczysz dokładnie, z jakiego serwisu pochodzi wyciek i jaka informacja została ujawniona (adres e-mail, hasło, numer telefonu itd.). Jeśli używasz tego samego hasła w innych miejscach – koniecznie zmień je wszędzie natychmiast, bo może być używane przez cyberprzestępców do przejęcia innych kont.

Uwaga: skradzione hasła bardzo często są wykorzystywane do realnych przestępstw:

- Najpierw przestępcy logują się na Twoją skrzynkę e-mail,

- Następnie resetują hasło do Facebooka lub Messengera,

- Później podszywają się pod Ciebie i proszą Twoich znajomych o „szybką pomoc” – np. kod BLIK na 300–500 zł.

Takie oszustwa zdarzają się każdego dnia – a wszystko zaczyna się od jednego słabego lub powtórzonego hasła.

2. Sprawdź hasła w przeglądarce

Jeśli korzystasz z Google Chrome lub Firefox – przeglądarka może automatycznie poinformować Cię, że jakieś z Twoich zapisanych haseł wyciekło. Warto raz na jakiś czas wejść w ustawienia haseł i sprawdzić powiadomienia o naruszeniach bezpieczeństwa.

Chrome pozwala też na generowanie silnych haseł i podpowiada, gdzie warto coś zmienić.

3. Zainstaluj menedżer haseł

Zarządzanie dziesiątkami haseł może być trudne – tu z pomocą przychodzi menedżer haseł. To bezpieczne narzędzie, które:

- Przechowuje wszystkie hasła w zaszyfrowanej formie,

- Pomaga tworzyć silne, unikalne hasła,

- Często informuje o potencjalnych wyciekach.

Popularne menedżery to m.in. 1Password, Bitwarden czy KeePass. Warto wybrać taki, który wspiera dwuetapową weryfikację (2FA).

4. Co zrobić, gdy Twoje hasło wyciekło?

Jeśli dowiesz się, że Twoje dane były częścią wycieku:

- Natychmiast zmień hasło do danego konta,

- Zmień też hasła do innych kont, jeśli były podobne lub takie same,

- Włącz 2FA (np. przez aplikację Google Authenticator),

- Obserwuj skrzynkę e-mail i konto bankowe – czy nie dzieje się nic podejrzanego.

5. Jak się zabezpieczyć na przyszłość?

Najlepszym lekarstwem na wyciek danych jest profilaktyka. Oto kilka zasad, które warto stosować:

- Używaj innych haseł do każdego konta,

- Nie zapisuj haseł w notatniku ani na karteczkach,

- Nie przechowuj haseł w przeglądarce – chyba że są chronione głównym hasłem i 2FA,

- Korzystaj z aplikacji do uwierzytelniania (np. Google Authenticator, Authy),

- Rozważ logowanie bez hasła – np. za pomocą odcisku palca lub klucza sprzętowego.

Podsumowanie

W dzisiejszym internecie warto mieć oczy szeroko otwarte. Nawet jeśli dbasz o swoje bezpieczeństwo, nie masz wpływu na błędy innych firm. Dlatego sprawdzaj swoje dane regularnie, korzystaj z dobrych narzędzi i nie lekceważ ostrzeżeń.